É do conhecimento geral dos usuários do GNU / Linux que existe uma chance significativamente menor de ser infectado por malware ao executar o GNU / Linux do que quando o Microsoft Windows é executado; no entanto, seria errado dizer que existe uma chance zero plana. O malware existe, embora as chances de você tropeçar nele sejam baixas.

Eu estimaria que provavelmente 95% dos usuários de desktop GNU / Linux não usam nenhum tipo de software antivírus e, em geral, é mais provável que você esteja seguro em fazê-lo ... No entanto, se você é do tipo que erra mais no Por precaução, convém saber como instalar algo para facilitar sua mente a esse respeito.

O ClamAV é um aplicativo antivírus e de malware de código aberto para o GNU / Linux, além de outros sistemas, incluindo BSD, Solaris e até o Microsoft Windows. A maioria dos administradores de servidor diz que eles executam o ClamAV em suas máquinas de produção; então por que não executá-lo em sua máquina doméstica também?

Instalando o ClamAV e o Clamtk

Dependendo do tipo de sistema operacional escolhido, você pode instalar esses pacotes de várias maneiras diferentes. Neste artigo, darei exemplos de como instalá-los através de sistemas baseados no Debian / Ubuntu, bem como em sistemas baseados no Arch; se você estiver executando uma distribuição fora desse intervalo de opções, pode ser necessário alterar os comandos que usaremos para os comandos específicos do gerenciador de pacotes ou usar o gerenciador de pacotes da GUI, se você tiver um.

Se você preferir criar a partir da fonte, pode fazer o download do ClamAV na página inicial aqui. Também existem instruções para outras distribuições, como Gentoo, Fedora e OpenSUSE, além de Solaris, BSD e MacOSX.

Se você estiver executando uma distribuição baseada no Debian / Ubuntu:

- sudo apt instala clamav clamtk

Se você estiver executando uma distro baseada em Arch:

- sudo pacman -S clamav clamtk

Defina o ClamAV para verificações diárias e mantenha as definições de vírus atualizadas

As primeiras coisas que queremos fazer são garantir que o ClamAV e o serviço de atualização freshclam sejam iniciados, automaticamente.

- sudo systemctl enable - agora freshclamd

- sudo systemctl enable --now clamd

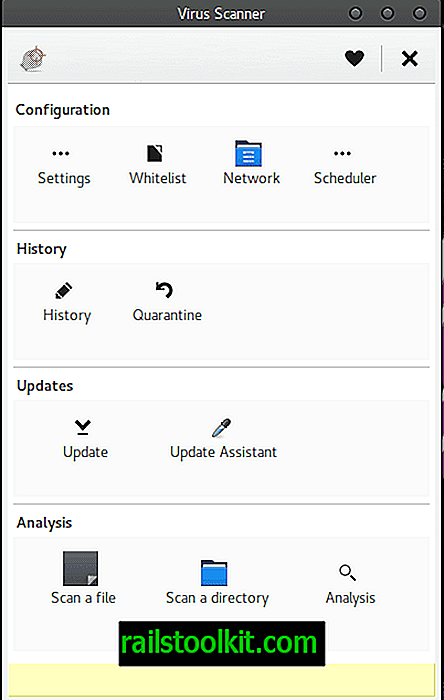

Feito isso, queremos abrir o Clamtk, que normalmente é encontrado no menu Acessórios do kicker de seus aplicativos.

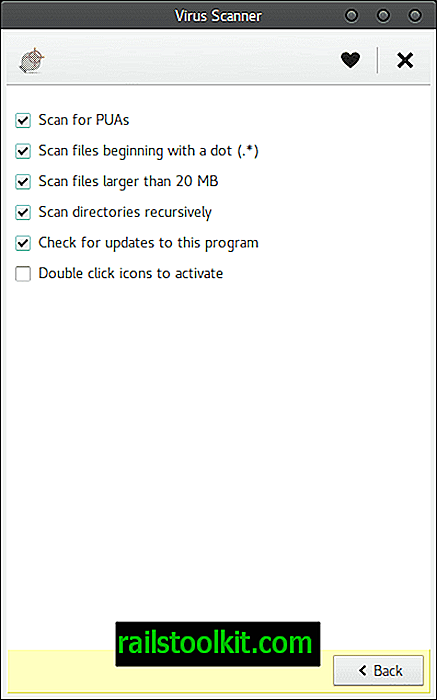

A partir daqui, clique em Configurações e marque todas as caixas, exceto a última.

Em seguida, queremos acessar o Assistente de Atualização e selecionar "Gostaria de atualizar as assinaturas".

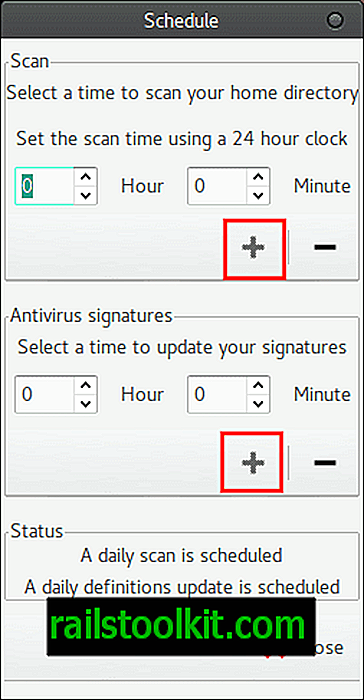

Clique em Aplicar e volte à tela principal do Clamtk e selecione "Agendador".

A partir daqui, defina a hora em que você deseja verificar automaticamente o seu PC, bem como a hora em que deseja atualizar as definições todos os dias e clique no símbolo + de cada uma para ativar a configuração. Sua janela deve dizer: "Uma verificação diária está agendada" e "uma atualização diária de definições está agendada".

A partir daqui, podemos voltar à janela principal novamente, clicar em "atualizações" e clicar no botão "OK" para atualizar o banco de dados manualmente uma vez apenas para começar.

Por fim, volte ao menu principal e selecione “Analisar um diretório”. Nesse ponto, eu recomendaria verificar todo o sistema de arquivos, mas você pode verificar o diretório inicial, pois provavelmente existe uma grande maioria das coisas que você baixou ou salvou. Eu deixo essa decisão com você. Depois de digitalizar, o resto é bastante simples e pronto! Boa sorte!

Palavras finais

Uma observação especial: o ClamAV é sensível. Às vezes MUITO sensível ... Na minha verificação inicial, disseram-me que eu tinha mais de 177 ameaças em potencial. Quando rolei a lista, vi que cerca de 60% das 'ameaças' nada mais eram do que arquivos de cache do Firefox (o que eu limpo com frequência de qualquer maneira) sendo falsamente rotulados como um grande e importante vírus Linux que EXISTE, mas, a menos que Ghacks, o google ou os sites office365 me entregaram; então, era um falso positivo (que era, para ser bem claro, falso positivo).

Muitos dos outros falsos positivos eram simplesmente partes do pacote de software LibreOffice, sendo rotulados como uma exploração de HTML com ANOS de idade. Através de uma pesquisa realmente rápida, descobri que isso era novamente um falso positivo.

Com isso dito; não assuma que, apenas porque você foi informado de que possui bugs, significa que você tem bugs. Faça sua pesquisa; e faça uso da ferramenta de análise do Clamtk, que analisará seus resultados e consultará o que OUTROS scanners de vírus disseram sobre eles ... Se todos voltarem em branco / limpos, você provavelmente está bem. Por mais que falsos positivos sejam incômodos, pelo menos está tentando, certo? Eu prefiro que seja excessivamente sensível, do que não sensível o suficiente!