A próxima atualização do Windows 10 Fall Creators da Microsoft e a atualização do Windows Server 2016 RS3 não serão mais compatíveis com syskey.eye.

O Syskey.exe foi introduzido no Windows 2000, portado para o Windows NT 4.0 e faz parte de qualquer versão do Microsoft Windows lançada desde então.

A ferramenta foi projetada para melhorar a segurança do processo de inicialização do Windows, adicionando outra camada de proteção.

O que o Syskey.exe basicamente faz é mover a chave de criptografia SAM (Security Accounts Management Database) para outro local, geralmente uma unidade de disquete ou uma unidade Flash USB. O Syskey também pode ser usado para adicionar outra senha ao processo de inicialização do sistema operacional Windows. Essa senha criptografa o banco de dados SAM para que seja necessário fornecer o acesso a ele.

Syskey.exe fim da vida útil

A partir do lançamento da Atualização de criadores de outono do Windows 10 e Windows Server 2016, o syskey.exe não será mais incluído no Windows.

Além disso, o Windows não oferece mais suporte à instalação de um controlador de domínio do Active Directory usando o Install-From-Media que foi criptografado externamente pelo syskey.exe.

As máquinas Windows 10 ou Windows Server 2016 que usam syskey.exe para obter segurança extra não serão atualizadas para a Atualização de criadores de outono.

O uso do syskey.exe precisa ser desativado nessas máquinas para atualizá-las para a versão mais recente do Windows 10 e Windows Server 2016:

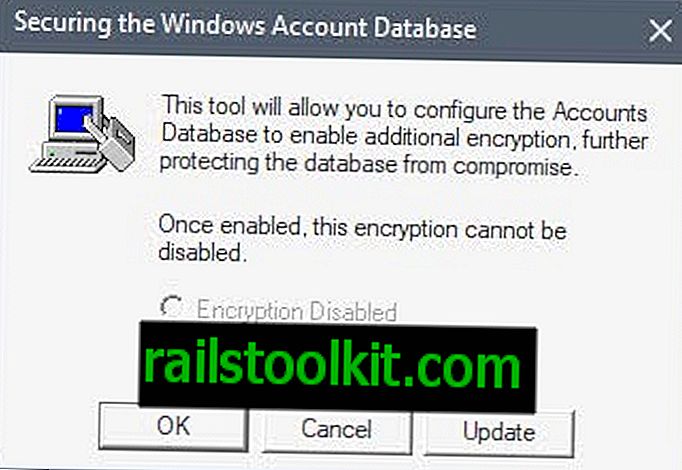

- Abra um prompt de comando, digite syskey e pressione a tecla Enter.

- Selecione Atualizar quando a janela "Protegendo o banco de dados de contas do Windows" for aberta.

- Selecione Inicialização da senha na próxima tela.

- Selecione Senha gerada pelo sistema.

- Selecione Armazenar chave de inicialização localmente. Isso salva a chave no disco rígido do computador local.

- Clique em OK duas vezes para concluir o processo.

Problemas de segurança no syskey

A Microsoft faz a alteração porque a chave de criptografia usada pelo syskey não é mais considerada segura. Outras razões fornecidas pela Microsoft são que a criptografia syskey se baseia em criptografia fraca, que syskey não protege todos os arquivos do sistema operacional e que syskey foi usado em alguns ataques de ransomware.

Infelizmente, a chave de criptografia syskey e o uso de syskey.exe não são mais considerados seguros. O Syskey é baseado em criptografia fraca que pode ser facilmente quebrada nos tempos modernos. Os dados protegidos pelo syskey são muito limitados e não cobrem todos os arquivos ou dados no volume do SO. O utilitário syskey.exe também é conhecido por ser usado por hackers como parte de golpes de ransomware.

O Active Directory suportava anteriormente o uso de um syskey criptografado externamente para mídia IFM. Quando um controlador de domínio é instalado usando a mídia IFM, a senha externa do syskey também precisa ser fornecida. Infelizmente, essa proteção sofre das mesmas falhas de segurança.

A empresa sugere que os administradores e usuários do sistema usem a criptografia do BitLocker para adicionar segurança extra à máquina e aos dados do Windows.

Os usuários que não desejam ou não podem usar o BitLocker, podem usar soluções de terceiros, como o VeraCrypt.

A Microsoft anunciou a alteração em uma nova página da Web de suporte no site oficial de suporte da Microsoft. (via Deskmodder)

Agora você : Você usa proteção extra em seus dispositivos?